Dump di Movable (nimhax)”

Dettagli Tecnici (opzionale)

Per installare boot9strap nella tua console, ne ricaviamo la sua univoca chiave di cifratura. A questo scopo, utilizziamo l’Homebrew Launcher per avviare nimhax e scaricare la chiave di crittografia dei dati (movable.sed) dalla tua console.

Per una spiegazione più tecnica, vedi qui per informazioni sull’exploit nimhax.

Cosa serve

- L’ultima versione di nimhax (il file

.zipdi nimhax)

Istruzioni

Sezione I - Preparazione

- Spegni il tuo 3DS

- Inserisci la scheda SD nel tuo computer

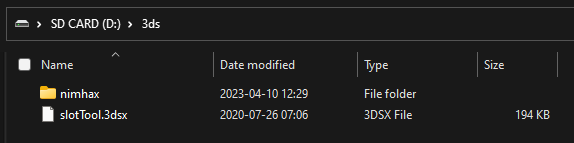

- Copia la cartella

nimhaxdall’archivio.zipdi nimhax nella cartella/3ds/della tua scheda SD - Reinserisci la scheda SD nella tua console

- Accendi la console

Sezione II - nimhax

- Avvia l’Homebrew Launcher attraverso il tuo metodo preferito (probabilmente il Browser Internet)

- Avvia nimhax dalla lista degli homebrew disponibili

- Se l’exploit ha avuto successo, apparirà un file

movable.sednella directory principale della tua scheda SD

Next step: Frogtool

Una volta ottenuta la chiave di crittografia della tua console (movable.sed), puoi usarla in combinazione con Frogtool, che utilizza il tuo file movable.sed per iniettare e sfruttare delle falle nell’applicazione JPN Flipnote Studio.

Anche se è il metodo più rapido, richiede il download di un file con un client torrent. Non seguire questo metodo se non sei in grado di utilizzare un client torrent.

Prosegui con l’installazione di boot9strap (Frogtool)