Movable dumpen (nimhax)

Für Support auf Englisch, bitte um Hilfe auf dem Nintendo Homebrew Discord.

Wenn du diese Anleitung wertschätzt, akzeptieren wir auch Spenden.

Technische Details (optional)

To install boot9strap on your console, we derive your console’s unique encryption key. To accomplish this, we use the Homebrew Launcher to launch nimhax and dump the data encryption key (movable.sed) from your console.

Für eine technischere Erklärung, siehe hier für mehr Informationen über den nimhax Exploit.

Was du brauchst

- Die neueste Version von nimhax (die nimhax

.zipDatei)

Anleitung

Abschnitt I - Vorbereitungen

- Power off your console

- Stecke deine SD-Karte in deinen Computer

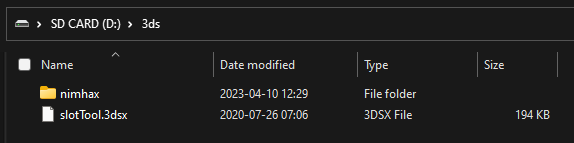

- Kopiere den

nimhaxOrdner aus der nimhax.zipin den3dsOrdner auf deiner SD-Karte - Reinsert your SD card into your console

- Power on your console

Section II - nimhax

- Open the Homebrew Launcher through your method of choice (likely the Internet Browser)

- Launch nimhax from the list of homebrew

- If the exploit was successful, a

movable.sedfile will appear on the root of your SD card

Next step: Frogtool

Once you have your console’s encryption key (movable.sed), you can use it in conjunction with Frogtool, which uses your movable.sed file to inject and take advantage of JPN Flipnote Studio.

While this method is faster, it requires downloading a file with a torrent client. Do not follow this method if you’re unable to use a torrent client.

Continue to Installing boot9strap (Frogtool)