Dump do Movable (nimhax)

Para suporte em Inglês, peça ajuda no Discord do Nintendo Homebrew.

Se você gostou deste guia, nós aceitamos Doações.

Detalhes técnicos (opcional)

To install boot9strap on your console, we derive your console’s unique encryption key. To accomplish this, we use the Homebrew Launcher to launch nimhax and dump the data encryption key (movable.sed) from your console.

Para obter uma explicação mais técnica, consulte aqui para obter informações sobre o exploit nimhax.

O que é necessário

- A versão mais recente do nimhax (o arquivo

.zipdo nimhax)

Instruções

Seção I - Preparação

- Desligue seu console

- Insira o cartão SD no seu computador

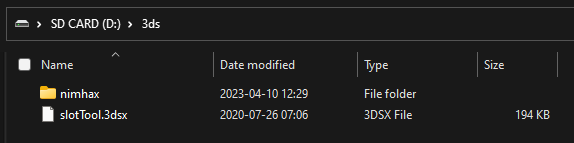

- Copie a pasta

nimhaxdo nimhax.zippara a pasta/3ds/no seu cartão SD - Reinsira o cartão SD no seu console

- Power on your console

Seção II - nimhax

- Abra o Homebrew Launcher através do seu método de escolha (provavelmente o Navegador de Internet)

- Abra o nimhax da lista de homebrew

- Se o exploit obtiver sucesso, um arquivo

movable.sedaparecerá na raiz do seu cartão SD

Próximo passo: Frogtool

Once you have your console’s encryption key (movable.sed), you can use it in conjunction with Frogtool, which uses your movable.sed file to inject and take advantage of JPN Flipnote Studio.

Enquanto esse método é mais rápido, ele requer baixar um arquivo com um cliente torrent. Não siga este método se você não for capaz de usar um cliente torrent.

Continue em Instalando boot9strap (Frogtool)