Dumping du Movable (nimhax)

Détails techniques (facultatif)

Pour installer boot9strap sur votre 3DS, nous dérivons la clé de chiffrement unique de votre console. Pour cela, nous utilisons le Homebrew Launcher pour lancer nimhax et dumper la clé de chiffrement des données (movable.sed) de votre console.

Pour une explication plus technique, voir ici pour des informations sur l’exploit nimhax.

Ce dont vous avez besoin

- La dernière version de nimhax (le fichier nimhax

.zip)

Instructions

Section I - Préparatifs

- Éteignez votre console

- Insérez votre carte SD dans votre ordinateur

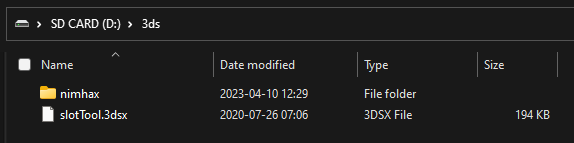

- Copiez le dossier

nimhaxdu fichier.zipvers le dossier/3ds/de votre carte SD - Retirez la carte SD de votre ordinateur et réinsérez-la dans votre console

- Allumez votre console

Section II - nimhax

- Ouvrez l’Homebrew Launcher par la méthode de votre choix (probablement le Navigateur Internet)

- Lancez nimhax depuis la liste des homebrew

- Si l’exploit a réussi, un fichier

movable.sedapparaîtra à la racine de votre carte SD

Étape suivante : Choisissez un exploit

Bannerbomb3 (recommandé)

Une fois que vous avez obtenu la clé de chiffrement de votre console (movable.sed), vous pourrez l’utiliser conjointement avec BannerBomb3, qui utilisera votre movable.sed pour tirer parti des exploits dans l’application Paramètres de la console.

Continuer vers BannerBomb3

Frogtool

Une fois que vous avez la clé de chiffrement de votre console (movable.sed), vous pouvez l’utiliser conjointement avec Frogtool, qui utilisera votre fichier movable.sed pour injecter et tirer parti de l’exploit de Flipnote Studio JPN.

Bien que cette méthode soit plus rapide, elle nécessite de télécharger un fichier avec un client torrent. Ne suivez pas cette méthode si vous n’êtes pas en mesure d’utiliser un client torrent.

Continuer vers Installation de boot9strap (Frogtool)