movable.sed 덤프 (nimhax)

영어로 지원을 요청하고 싶으시면 Nintendo Homebrew Discord 서버에 도움을 요청해 주세요.

이 가이드가 도움이 되었다면, 기부해 주시면 감사하겠습니다.

기술적 상세 정보 (선택 사항)

boot9strap을 설치하려면 우선 각 기기의 고유 암호화 키를 알아내야 합니다. To accomplish this, we use the Homebrew Launcher to launch nimhax and dump the data encryption key (movable.sed) from your device.

nimhax의 더 자세한 설명은 여기 (영문)를 참고해 주세요.

준비물

- 최신 버전의 nimhax (nimhax

.zip파일)

진행 방법

섹션 I - 준비 작업

- 기기를 종료해 주세요

- SD 카드를 컴퓨터에 삽입해 주세요

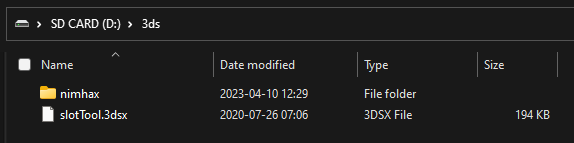

- nimhax

.zip안에 있는nimhax폴더를 SD 카드의/3ds/폴더에 복사해 주세요 - SD 카드를 기기에 다시 삽입해 주세요

- 기기를 시작해 주세요

섹션 II - nimhax

- 아무 방법을 사용해 Homebrew Launcher를 실행해 주세요 (아마 인터넷 브라우저일 겁니다)

- 홈브류 목록에서 nimhax를 실행해 주세요

- If the exploit was successful, a

movable.sedfile will appear on the root of your SD card

다음 단계: 익스플로잇 선택

Bannerbomb3 (recommended)

기기의 암호화 키 (movable.sed)를 구한 후, 이것을 BannerBomb3와 함깨 사용하여, 시스템 설정 앱에 존재하는 익스플로잇을 사용할 것 입니다.

BannerBomb3 으로 계속합니다

Frogtool

Once you have your device’s encryption key (movable.sed), you can use it in conjunction with Frogtool, which uses your movable.sed file to inject and take advantage of JPN Flipnote Studio.

While this method is faster, it requires downloading a file with a torrent client. Do not follow this method if you’re unable to use a torrent client.