BannerBomb3

技术细节(选看)

我们使用了 3DS 系统设置中的 DSiWare 数据管理中的一个漏洞来启动自制代码。

为达到此目的,我们将使用你主机系统中的加密密钥(movable.sed)来构建一个带有漏洞的 DSiWare 备份。

若想知道更多技术细节,请见这里。

兼容性注意

这些操作可在美、欧、日、韩版的主机上工作,你可通过系统版本号末尾的 U,E,J,K 字符来区分主机版本。

如果你的主机是港台版的(系统版本号末尾以 T 结尾),请使用这个方法;不要使用本页的方法。

你需要准备点啥?

- Your

movable.sedfile from completing Seedminer or nimhax

第一步 – 准备工作

In this section, you will copy the files needed to trigger the BannerBomb3 exploit onto your console’s SD card.

- Power off your console

- 将你的 SD 卡插入到电脑

- Open Bannerbomb3 Injector on your computer

- 点击 “选择文件” 选项,然后选择你的 movable.sed 上传

- 点击 “Build and Download”

- This will download an exploit DSiWare called

F00D43D5.binand a payload calledbb3.bininside of a zip archive (DSIWARE_EXPLOIT.zip)

- This will download an exploit DSiWare called

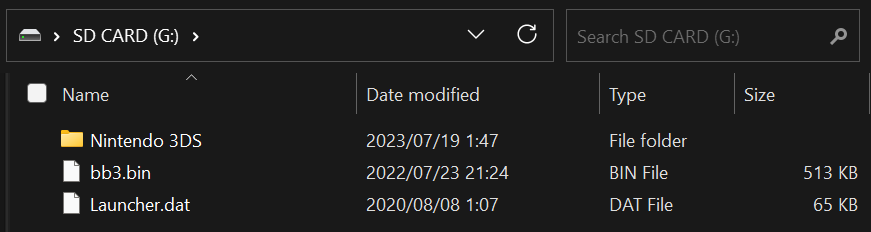

- Copy

bb3.binfromDSIWARE_EXPLOIT.zipto the root of your SD card- 根目录指的是你点进 SD 卡看到的目录,你可以在这个目录下看到 Nintendo 3DS 文件夹,但请不要点进去

- This file does not need to be opened or extracted

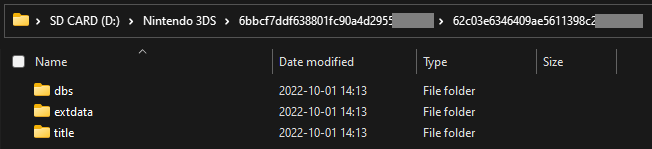

- 打开内存卡的

Nintendo 3DS-><ID0>-><ID1>文件夹 - 在

<ID1>文件夹内创建一个名为Nintendo DSiWare的文件夹- 如果这个位置已经存在了这个文件夹,且有一些名为

<8位ID>.bin文件(DSiWare 备份文件)在里面,请将它们备份到电脑上,然后从 SD 卡中移除这些文件

- 如果这个位置已经存在了这个文件夹,且有一些名为

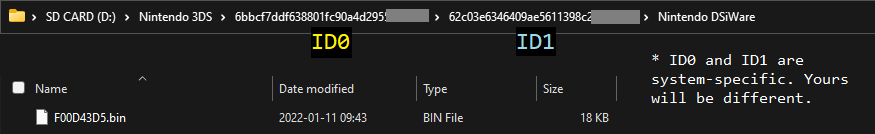

- Copy the

F00D43D5.binfile fromDSIWARE_EXPLOIT.zipto theNintendo DSiWarefolder

第二步 – 按键检查

In this section, you will see whether you can access Safe Mode on your console. This will determine which method you will follow on the next page.

Your SD card should remain in your computer while you perform this check.

In this section, you will see whether your shoulder buttons are working on your console. This will determine which method you will follow on the next page.

- Power on your console

- Once you see the HOME Menu, press the (Left Shoulder) and (Right Shoulder) buttons at the same time

- The camera applet should appear

- Power off your console

下一步:选择漏洞

If the camera appeared in the previous section, Safe Mode is likely to be working on your console.

If the camera appeared, continue to Installing boot9strap (USM)

If the camera did NOT appear, continue to Installing boot9strap (Fredtool)